Edge-KI: Der native Weg zur CRA-Konformität

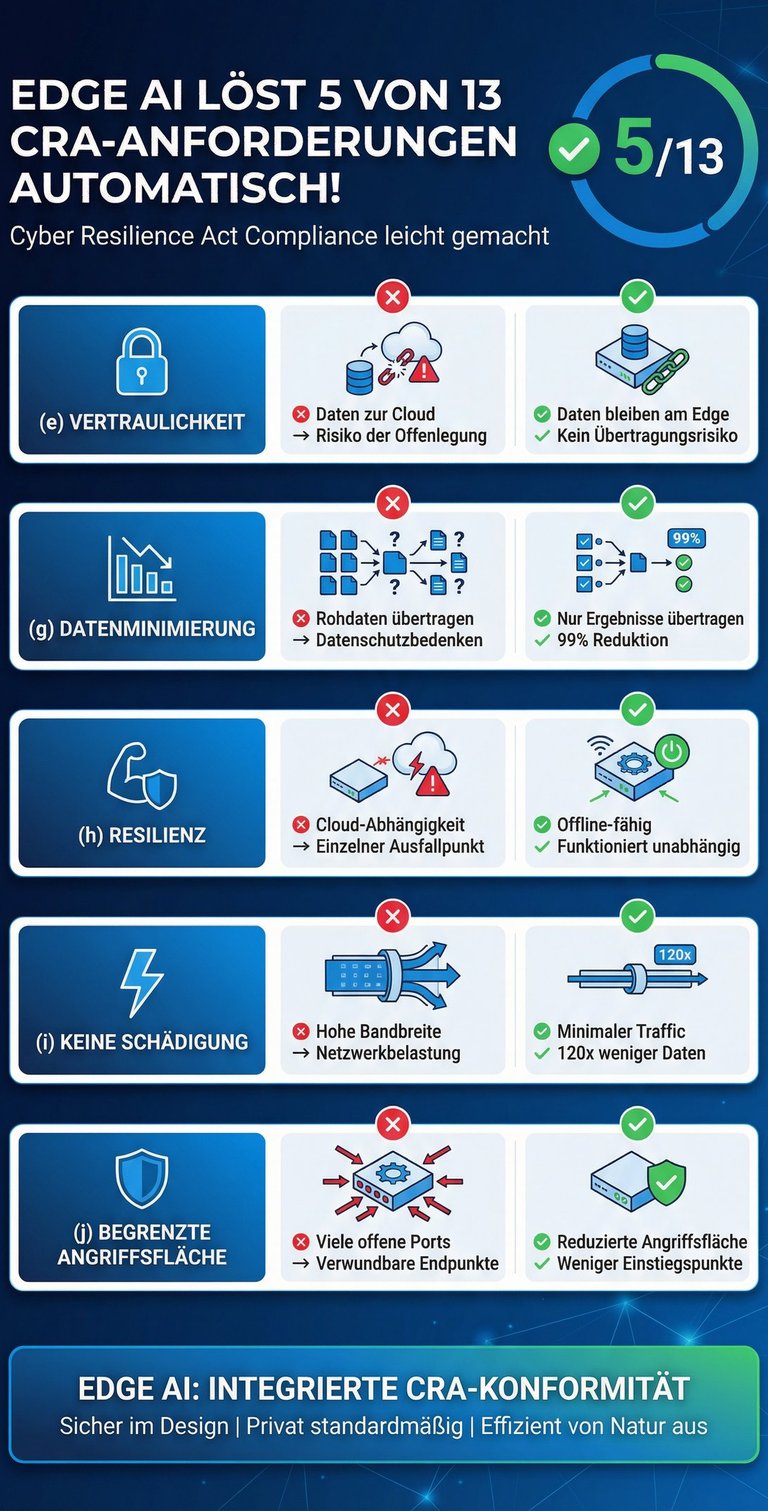

Erfüllen Sie 5 von 13 Anforderungen des Cyber Resilience Act automatisch – by design.

Daten bleiben lokal, Angriffsflächen werden minimiert, Resilienz wird durch On-Device-KI sichergestellt.

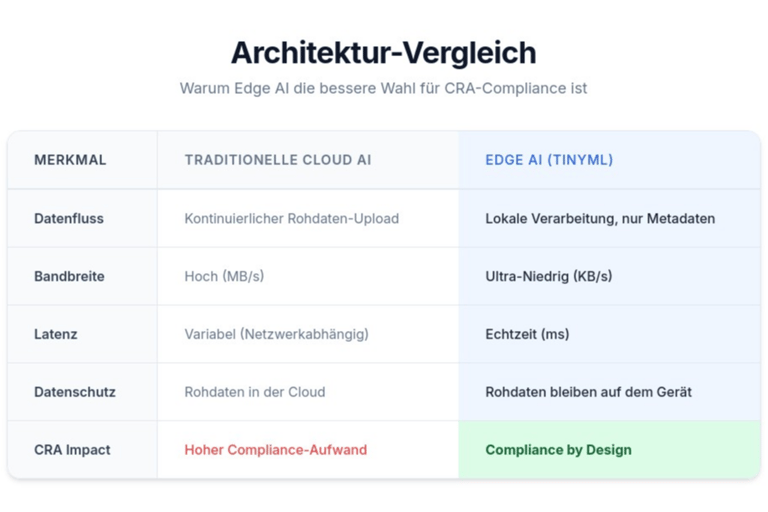

Warum Edge-KI die strategische Wahl für Compliance ist

Der Cyber Resilience Act (CRA) verlangt strikte Datenminimierung, Vertraulichkeit und Resilienz.

Klassische Cloud-First-KI-Architekturen stoßen hier an Grenzen: Sie übertragen große Mengen Rohdaten und schaffen damit umfangreiche Angriffsflächen und Datenschutzrisiken.

Edge-KI kehrt dieses Modell um. Durch On-Device-Verarbeitung mit TinyML verlassen Rohsensordaten das Gerät nicht. Es werden ausschließlich verwertbare Ergebnisse übertragen. Dieser Architekturwechsel verbessert nicht nur die Performance, sondern macht Compliance zu einer integrierten Eigenschaft statt zu einem nachträglichen Zusatz.

Bei DSGVO-relevanten Daten ist dies selbstverständlich in jedem Einzelfall zu berücksichtigen.

Von Rohdaten zu sofortigen Erkenntnissen

Unsere Edge-KI-Architektur verarbeitet Sensorströme lokal und verändert den Datenlebenszyklus grundlegend.

Datenerfassung: Hochbandbreiten-Sensoren (Kameras, Mikrofone, Vibrationssensoren) erfassen Rohdaten direkt auf dem Gerät.

On-Device-Inference: Ein spezialisierter TinyML-Chip analysiert die Daten in Echtzeit mit optimierten neuronalen Netzen. Es werden keine Daten zur Verarbeitung in die Cloud gesendet.

Erkenntnisgewinn: Das Gerät extrahiert ausschließlich das relevante Ereignis oder den Zustand (z. B. „Anomalie erkannt“, „Person identifiziert“).

Sichere Übertragung: Nur diese schlanken Metadaten (Bytes statt Megabytes) werden verschlüsselt an die Cloud übertragen.

Durch den Einsatz von Edge-KI erfüllen Sie nahezu 40 % der wesentlichen CRA-Anforderungen allein durch Architekturdesign.

1. (e) Vertraulichkeit der Daten

Herausforderung: Schutz sensibler Daten bei Übertragung und Speicherung.

Edge-KI-Lösung: Rohdaten (Video, Audio, Biometrie) verlassen das Gerät nicht, werden im flüchtigen Speicher verarbeitet und sofort verworfen. Keine abfangbaren Datenübertragungen.

2. (g) Datenminimierung

Herausforderung: Erhebung nur strikt notwendiger Daten.

Edge-KI-Lösung: Statt permanenter Datenströme werden nur relevante Ereignisse gespeichert und übertragen. Datenreduktion um bis zu 99 %.

3. (h) Resilienz und Verfügbarkeit

Herausforderung: Funktionsfähigkeit bei Netzausfällen oder Angriffen.

Edge-KI-Lösung: Autonomer Betrieb. Die KI arbeitet lokal weiter, auch ohne Netzwerk oder Cloud.

4. (i) Keine Gefährdung verbundener Systeme

Herausforderung: Vermeidung von Netzwerkschäden (z. B. DDoS).

Edge-KI-Lösung: Übertragung minimaler Metadaten. Geringe Bandbreite, nicht als Traffic-Waffe nutzbar.

5. (j) Begrenzte Angriffsfläche

Herausforderung: Reduktion von Angriffspunkten.

Edge-KI-Lösung: Kein Bedarf an offenen Ports oder großen Datenkanälen. Betrieb im „Push-only“-Modus mit minimaler Angriffsfläche.

Anwendungsfälle

Datenschutzorientiertes Smart Home

Szenario: Eine Sicherheitskamera erkennt Eindringlinge, ohne private Wohnraumbilder an einen Cloud-Server zu streamen.

CRA-Vorteil: Maximale Vertraulichkeit und Datenminimierung.

Industrielle vorausschauende Wartung

Szenario: Ein Vibrationssensor an einer kritischen Pumpe analysiert den Zustand lokal und meldet nur bei drohendem Ausfall.

CRA-Vorteil: Gewährleistet Resilienz – die Überwachung läuft auch bei Ausfall des Werksnetzes weiter.

Sprachsteuerung für Medizinprodukte

Szenario: Ein Operationsroboter reagiert auf lokal verarbeitete Sprachbefehle – ohne Latenz und ohne Aufzeichnung von Patientengesprächen.

CRA-Vorteil: Kritische Verfügbarkeit und Schutz sensibler Patientendaten.

Auf bewährten Standards aufgebaut

Hardware: ESP32-S3, ARM Cortex-M, RISC-V-Beschleuniger

Frameworks: TensorFlow Lite für Mikrocontroller, Edge Impulse

Konnektivität: MQTT über TLS 1.3 (sicher, leichtgewichtig)

Sicherheit: Hardware Root of Trust, Secure Boot, Flash-Verschlüsselung